最新“艾妮”感染型病毒下载器行为分析

这个艾妮病毒下载器和去年流行的艾妮(ANI)蠕虫有很大不同,这里的艾妮是一个木马下载器。

病毒特点:

1.更强的感染能力

该病毒会感染所有体积从40k;到4M;之间的exe;文件,针对这些体积小的文件进行感染有一个好处,就是能尽可能的捕获那些小巧的绿色型应用程序,利用这些小程序受人们喜欢、经常得到传播的有点,病毒可以实现更快的A扩散。

2.在各磁盘分区生成自动运行的病毒文件

“艾妮”会在各磁盘分区的根目录下生成AUTO病毒文件ntldr.exe;和对应的autorun.inf,只要用户在中毒电脑上使用U盘等移动存储设备,“艾妮”就可以传染到这些设备上。

注意:将病毒生成的NTLDR.EXE是Windows引导文件NTLDR区分开,后者没有扩展名,只存在于C盘根目录,是windows启动时的引导文件,NTLDR丢失,将会造成系统不可启动。

3.劫持安全软件,同时黑吃黑劫持其它病毒

使用映像劫持对抗安全软件的病毒很多,这个艾妮除劫持主流安全软件之外,还会把很多病毒的程序也劫持掉,达到独占系统资源的目的。

详细分析作案流程:

1.复制自身到%windir%\fonts\system\ati2evxx.exe并运行。

2.创建自启动加载项

在"SoftWare\Microsoft\Windows\CurrentVersion\Run"下,创建

"TBMonEx";字串,指向病毒程序c:\windows\fonts\system\ati2evxx.exe,实现开机自动加载。

3.创建安装信息

添加[HKEY_LOCAL_MACHINE\SOFTWARE\logogo]

"setup"="yes";

4.劫持主流安全软件和部分流行病毒

"SOFTWARE\Microsoft\Windows;NT\CurrentVersion\Image;File;Execution;Options\";下创建

|

5.感染部分40KB-4MB之间的EXE文件。

6.从特定地址读取下载列表,下载大量木马。

7.获取染毒机器的mac、pcname、当前病毒的版本号,md5等信息至远程服务器,该信息可能供木马传播者统计感染量或其它用途。

8.当在非%windir%\fonts\system\和驱动器下运行病毒母体后,病毒会在当前目录创建一个当前文件名的.bat删除自身。给人的感觉就是执行了某程序后,这个程序文件闪一下,就消失了。

解决办法:

因该病毒是感染型病毒,可能感染大量EXE文件,手工彻底修复有一定难度。

手工查杀病毒的用户来说,清除“艾妮”可按一下步骤进行操作:

1、我们首先要找到“艾妮”隐藏在%WINDOWS%\fonts\system\目录下的主文件ati2evxx.exe ,结束它已启动的进程,并删除文件。(可以使用金山清理专家的进程管理器和文件粉碎器来完成) #p#分页标题#e#

2、接着,清除每一个磁盘分区根目录下的ntldr.exe 和autorun.inf。(注意,不要把C盘根目录下的NTLDR文件误删除,一旦删除,你的系统就无法启动了)

3、清理注册表的RUN 键值和镜象劫持,修复感染文件。(可以使用清理专家修复残留加载项,百宝箱中的系统修复插件可以修复映像劫持)

4、重启计算机后,运行金山毒霸修复所有被感染的文件。

自动杀毒:

1、未中毒的用户请升级杀毒软件和清理专家到最新版本,即可实现有效防御

2、已中毒的用户请下载艾妮专杀。

评论 {{userinfo.comments}}

-

{{child.nickname}}

{{child.create_time}}{{child.content}}

{{question.question}}

提交

AGI时代,AI软着陆的新范式注定属于更多的企业

货拉拉也下场了!你真知道放贷究竟能有多赚钱吗?

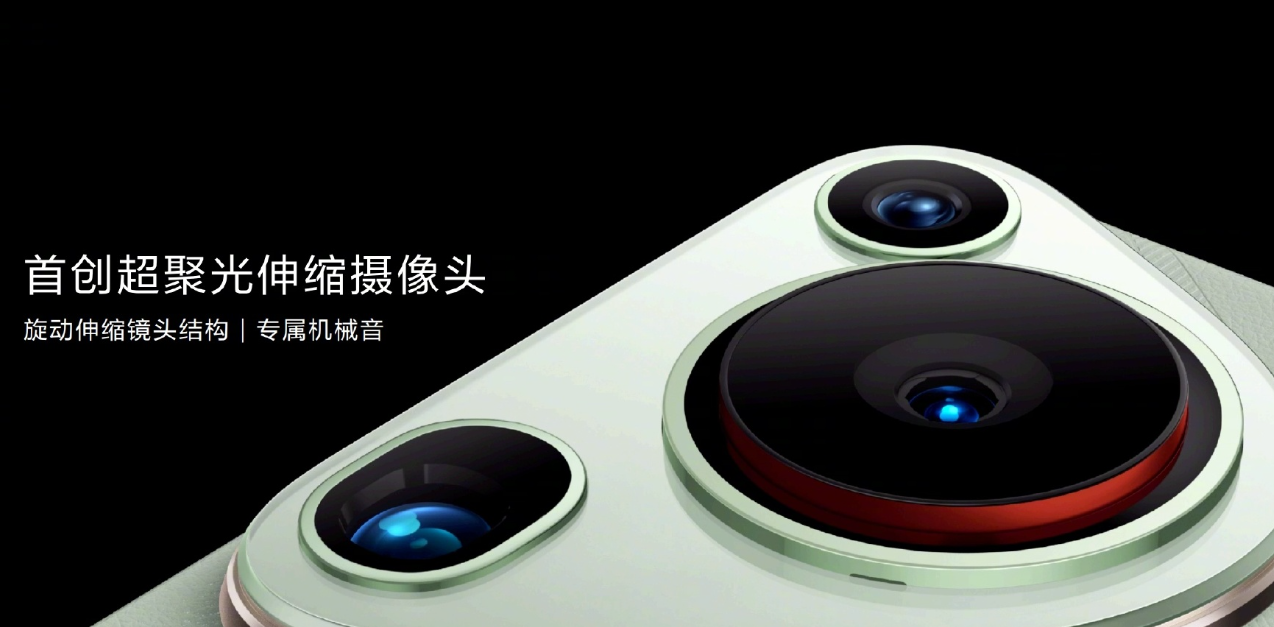

手机市场惨烈一季度,谁是“第一”?

美团外卖新业务“拼好饭”日订单量近500万,市场潜力巨大

驱动号 更多