什么是跨站脚本(XSS)攻击

文/Arade

不同于SQL注入以Web服务器为目标的攻击方式,跨站脚本攻击则是将目标指向了Web业务系统所提供服务的客户端。

跨站脚本攻击是通过在网页中加入恶意代码,当访问者浏览网页时恶意代码会被执行或者通过给管理员发信息的方式诱使管理员浏览,从而获得管理员权限,控制整个网站。攻击者利用跨站请求伪造能够轻松地强迫用户的浏览器发出非故意的HTTP请求,如诈骗性的电汇请求、修改口令和下载非法的内容等请求。

跨站脚本攻击过程

跨站脚本攻击的危害和现状

在目前所有的安全威胁中,Web安全无疑是被攻防双方观注程度最高,同时也是参与人数最多、安全漏洞与安全事件发生频率与数量最多、受害面最广的安全事故高发区,而在这个高居安全事件之首的事故频发区中,据多家国际权威机构统计,到目前为止,跨站脚本攻击是Web安全中最为常用,攻击成功率最高的攻击手段。因此,如果用一句话来总结跨站脚本攻击的危害,那就是:“跨站脚本攻击是到目前为止最受关注的、威胁最高的攻击手段”。

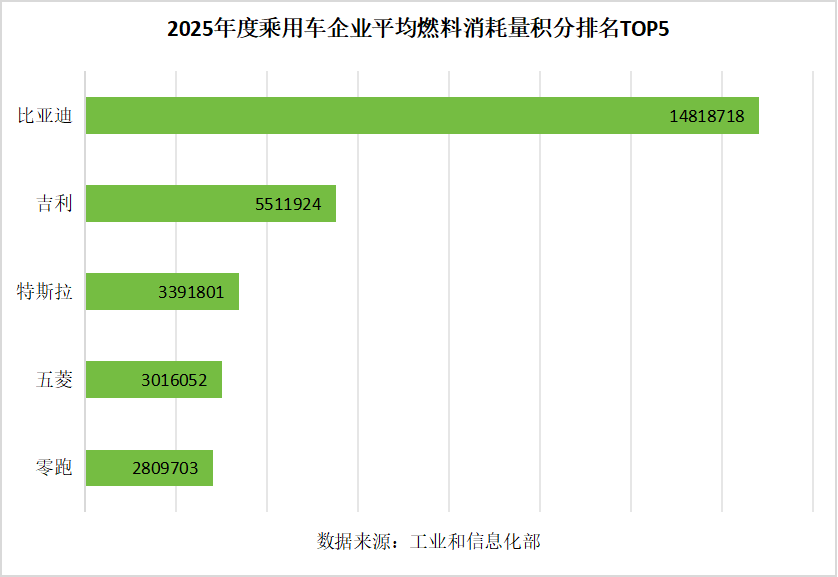

下面是一些关于跨站脚本攻击的统计数据:

跨站脚本攻击近年来的威胁程度发展趋势:

数据来源:CVE官方网站统计数据

从上面这张图中我们可以看到,跨站脚本攻击漏洞呈现出逐年上升的趋势,说明跨站脚本攻击的安全事件正处于一个热点活跃期

#p#副标题#e#无独有偶,下面的一组数据是另外一支国际上非常知名的安全研究组织ISS X-Force对于跨站脚本攻击近年来的统计数据:

这组统计数据也非常有力地说明,近5年以来,跨站脚本攻击漏洞事件的数量呈现出了一个超线性的迅猛发展趋势

最后,我们用一组排名数据来说明跨站脚本攻击相对于其它种类的攻击的严重程度:

OWASP Top 10 2007OWASP Top 10 2004

A1 跨站脚本(XSS)A4 跨站脚本(XSS)

A2 注入错误A6 注入错误

A3 远程文件包含不安全(新增)--

A4 直接对象参考不安全A2 访问控制不完善(在2007 Top10中被分解)

A5 跨站请求仿造(CSRF)(新增)--

A6 信息泄露和错误处理不当A7 错误处理不当

A7 认证和会话管理不完善A3 认证和会话管理不完善

A8 加密存储不安全A8 存储不安全

A9 通信不安全在A10后讨论:配置管理不安全

A10 无法限制URL访问A2 访问控制不完善(在2007 Top10中被分解)

--A1 未经确认的输入

--A5 缓冲区溢出

--A9 拒绝服务

--A10 配置管理不安全

通过这组数据,我们可以很清晰地看到,在2004年,跨站脚本攻击的威胁程度还处于第四位,但是到了2007年,跨站脚本攻击的威胁程度已经跃居所有安全威胁之首,取代了一支被高度关注的缓冲区溢出攻击

根据以往跨站脚本攻击的安全事件及产生的后果来看,跨站脚本攻击可导致的后果极其严重,影响面也十分之广,我们可以列举出一部分如下:

1、盗取各类用户帐号,如机器登录帐号、用户网银帐号、各类管理员帐号

2、控制企业数据,包括读取、篡改、添加、删除企业敏感数据的能力

3、盗窃企业重要的具有商业价值的资料

4、非法转账

5、强制发送电子邮件

6、网站挂马

7、控制受害者机器向其它网站发起攻击

8、……

跨站脚本攻击不仅威胁程度更大、威胁波及面更广,同时攻击过程也更加复杂多变,与SQL注入攻击检测类似,传统基于攻击特征匹配的方法收效甚微。

鉴于上述对Web业务系统常见攻击的分析,对Web业务系统的保护已经刻不容缓。安全学术界和产业界的研究机构和各大厂商也纷纷提出了识别和防御的措施和技术方案,力求为Web业务系统提供深层的安全防御。

评论 {{userinfo.comments}}

-

{{child.nickname}}

{{child.create_time}}{{child.content}}

{{question.question}}

提交

比亚迪发布国产首款4nm智驾芯片“璇玑A3” 实现辅助驾驶全链路可控

旗舰性能 直上青云!iQOO15T 3799元起正式发布

昨夜今晨:联讯仪器股价超越贵州茅台成为A股新股王 腾讯音乐完成对喜马拉雅收购

昨夜今晨:宇树发布全球首款载人变形机甲 理想自研马赫M100超高算力芯片

驱动号 更多