黑客利用系统合法工具服务开启入侵后门

黑客在入侵系统时,会利用一些操作系统自带的工具,启动系统服务为入侵留下后门,绕过安全软件的检测。

rcmdsvc.exe是Windows 2000 Resource Kit中的一个小工具,是用来开启Remote Command Service服务的。这个服务开启的端口是445,与Windows 2000系统的Microsoft-DS服务开的端口一样。因为是Microsoft发布的服务,所以根本没有杀毒软件会认为这是病毒或者木马,因此不少入侵者都把这个服务作为入侵后的后门使用。

下面将从入侵者的角度讲一下这个服务的安装、使用方法以及如何伪装成另外一个服务,从而让大家知道该如何防范。

安装

假设服务器被入侵后,入侵者把以后需要用到的rcmdsvc.exe等一些工具都放到了C盘根目录下,在cmd窗口里输入:rcmdsvc -install,回车后,即可看到Remote Command Service服务安装成功的提示,

这时在“控制面板”→“管理工具”→“服务”里,就可以看到这个服务了,如图1所示。

图 1

从图1可以看到该服务并没有启动,还需要我们来启动该服务,可以使用系统自带的net命令,在cmd窗口里输入:net start rcmdsvc,回车,我们可以看到Remote Command Service服务开始启动和成功。

使用方法

下面我们就可以用Windows 2000 Resource Kit中的rcmd.exe小工具进行远程连接了,并且连接后拥有管理员权限,可以添加管理员用户,如图2所示。

图 2

伪装

下面该sc.exe(Service Control的缩写)出场了,这个工具是在命令行方式下管理系统中的服务的,在Windows 2000 Resource Kit或者Windows XP中都可以找到该工具。来看一下sc.exe是如何把Remote Command Service服务伪装成Messenger这个服务的。

1.删除Messenger服务。在cmd窗口里输入:sc delete Messenger,回车,可以看到命令完成。

2.把Remote Command Service服务改名为Messenger,在进行这步前,需要重新启动一下。在cmd窗口里输入:sc config rcmdsvc DisplayName= Messenger,回车,可以看到命令完成。这时候我们到“控制面板”→“管理工具”→“服务”里,就可以看到Remote Command Service服务名变成了Messenger。但是“描述”的内容为空。为了使这个服务看起来更“合法”,我们把Messenger的“描述”也加上,在cmd窗口里输入:sc description rcmdsvc 发送和接收系统管理员或者“警报器”服务传递的消息。我们到“服务”里就可以看到rcmdsvc的“描述”被加上了Messenger的描述。只不过服务名称还是rcmdsvc。

3.再重新用net start命令启动一下rcmdsvc服务,就可以用rcmd.exe进行连接了。

为了避免电脑被入侵,把不需要的服务都关闭掉,经常检查一下开启的服务和端口,如果您经过检查发现您的电脑有rcmdsvc服务,或者该服务被伪装成了别的服务,那就要小心了,说明电脑很可能被入侵了,并被别人安装上了杀毒软件无法查出的“合法”后门。

评论 {{userinfo.comments}}

-

{{child.nickname}}

{{child.create_time}}{{child.content}}

{{question.question}}

提交

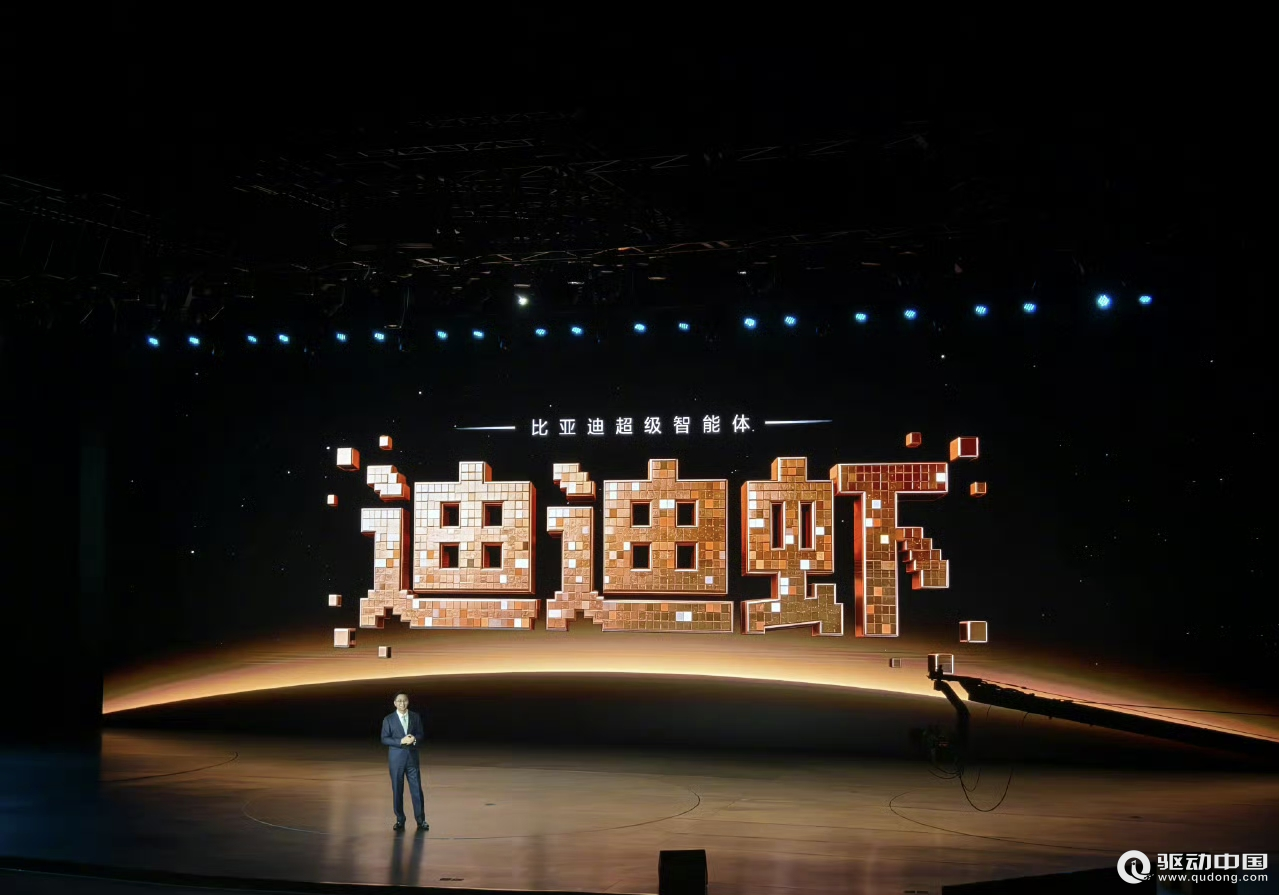

比亚迪发布国产首款4nm智驾芯片“璇玑A3” 实现辅助驾驶全链路可控

旗舰性能 直上青云!iQOO15T 3799元起正式发布

昨夜今晨:联讯仪器股价超越贵州茅台成为A股新股王 腾讯音乐完成对喜马拉雅收购

昨夜今晨:宇树发布全球首款载人变形机甲 理想自研马赫M100超高算力芯片

驱动号 更多